Субъекты критической информационной инфраструктуры (КИИ) играют ключевую роль в поддержании безопасности государства, бизнеса и граждан. В условиях цифровизации общества их ответственность за защиту данных и систем от внешних и внутренних угроз возрастает с каждым годом. Согласно российскому законодательству, к числу таких субъектов относятся компании, работающие в сфере энергетики, транспорта, связи и других важных отраслей, чьи системы могут оказать влияние на безопасность, экономику или общественные интересы.

Основные обязанности субъектов КИИ заключаются в принятии мер, направленных на защиту от кибератак, утечек информации, а также на предотвращение несанкционированного доступа к критическим данным. Прежде всего, это мониторинг всех входящих и исходящих данных, обновление программного обеспечения для устранения уязвимостей, а также регулярные проведение аудитов безопасности и обучение сотрудников методам защиты информации.

Для обеспечения эффективной защиты, субъекты КИИ должны интегрировать системы управления безопасностью, которые соответствуют международным стандартам. Это включает в себя не только технические средства, но и разработку внутренней политики безопасности, которая регулирует действия сотрудников в случае инцидентов. Важно отметить, что субъекты КИИ обязаны оперативно уведомлять государственные органы о любых инцидентах, которые могут повлиять на безопасность инфраструктуры.

Определение обязанностей субъектов КИИ в сфере кибербезопасности

Субъекты КИИ обязаны обеспечивать защиту информационных систем от внешних и внутренних угроз. В рамках кибербезопасности их задачи включают внедрение эффективных механизмов защиты, регулярный мониторинг уязвимостей и управление инцидентами. Обязанности субъектов включают обязательное использование средств криптографической защиты, соблюдение стандартов и процедур для предотвращения утечек данных, а также взаимодействие с органами по защите критической инфраструктуры.

Одним из ключевых аспектов является внедрение систем обнаружения вторжений (IDS) и систем предотвращения утечек информации (DLP). Также важно наладить регулярное обновление и патчинг программного обеспечения, а также минимизировать риски через безопасную настройку операционных систем и приложений, исключая использование устаревших версий программного обеспечения и протоколов.

Кроме того, субъекты КИИ обязаны обучать персонал по вопросам кибербезопасности, проводить регулярные тренировки на случай кибератак и обеспечивать защиту от социальной инженерии. Это включает в себя развитие политики безопасности данных и создание условий для защиты конфиденциальности информации, включая защиту личных данных граждан и государственных тайны.

Согласно действующему законодательству, субъекты обязаны проводить регулярные аудиты безопасности, отчитываться о выполнении стандартов безопасности и вовремя устранять обнаруженные уязвимости. Важно обеспечить взаимодействие с государственными и частными организациями, а также отвечать за координацию действий в случае возникновения инцидентов, таких как кибератаки или утечка данных.

Порядок проведения мониторинга угроз в информационных системах КИИ

Первым этапом является настройка системы мониторинга на сбор событий безопасности из всех ключевых компонентов ИС КИИ: сетевых устройств, серверов, прикладного ПО и систем управления доступом. Для этого применяются средства корреляции событий (SIEM-системы), которые позволяют агрегировать данные и выявлять паттерны атак.

Далее производится анализ собранных данных с применением методов поведенческого анализа и выявления сигнатур известных угроз. Обнаруженные инциденты классифицируются по уровню критичности, что позволяет выделить наиболее значимые для немедленного реагирования.

Мониторинг должен включать регулярное обновление баз данных известных уязвимостей и актуальных индикаторов компрометации (IOC) для своевременного распознавания новых методов атак. Использование автоматизированных систем с функциями машинного обучения повышает качество обнаружения сложных угроз и снижает количество ложных срабатываний.

Результаты мониторинга подлежат обязательной регистрации и документированию с указанием времени обнаружения, описания инцидента, принятых мер и итогов расследования. На основании этих данных формируются отчеты, предоставляемые ответственным лицам и органам контроля.

Для обеспечения эффективного мониторинга необходимо обеспечить интеграцию систем безопасности с процедурой реагирования на инциденты, включающей автоматическое или оперативное блокирование источников угроз, а также уведомление ответственных специалистов.

Регламент мониторинга должен предусматривать периодическую проверку и тестирование всех используемых инструментов, а также обучение персонала методам выявления и анализа угроз с учетом специфики конкретной ИС КИИ.

Методы защиты от внешних и внутренних угроз для субъектов КИИ

Сегментация сети – обязательный метод для ограничения доступа между сегментами инфраструктуры. Сегментация снижает риск распространения атак и минимизирует ущерб при взломе.

Аутентификация и управление доступом должны основываться на принципах минимально необходимого доступа и многофакторной аутентификации (MFA). Использование MFA снижает вероятность компрометации учетных записей.

Мониторинг и анализ логов реализуются с помощью систем SIEM, которые обеспечивают обнаружение аномалий и своевременное реагирование на инциденты безопасности.

Контроль целостности критически важных файлов и конфигураций позволяет выявлять несанкционированные изменения, что способствует выявлению внутренних угроз и вторжений.

Обновление и патчинг программного обеспечения должны проводиться регулярно, согласно регламентам, чтобы исключить эксплуатацию известных уязвимостей.

Обучение сотрудников и повышение осведомленности о киберугрозах снижают риск случайного раскрытия информации или проникновения через социальную инженерию.

Использование средств антивирусной и антималварной защиты с регулярным обновлением сигнатур обеспечивает блокировку известных вредоносных программ.

Резервное копирование данных и проверка восстановления гарантируют устойчивость бизнеса к внутренним ошибкам и внешним атакам, включая программное обеспечение-вымогатели.

Контроль физических доступов включает применение пропускных систем и видеонаблюдения, что ограничивает возможность физического воздействия на инфраструктуру КИИ.

Политики информационной безопасности должны содержать четкие инструкции по работе с информацией и реагированию на инциденты, с обязательным контролем их выполнения.

Проведение регулярных аудитов и тестов на проникновение выявляют уязвимости и оценивают эффективность существующих мер защиты как от внешних, так и внутренних угроз.

Ответственность за нарушение стандартов безопасности КИИ

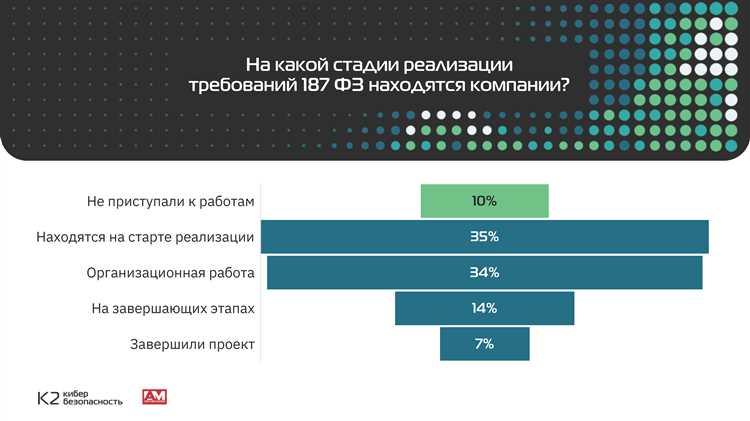

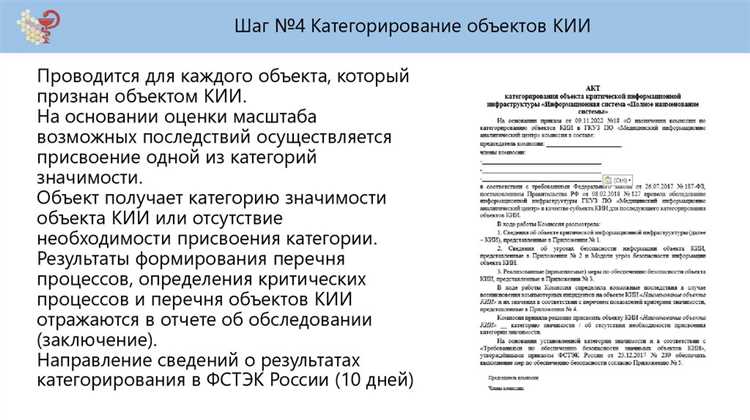

Субъекты критической информационной инфраструктуры (КИИ) несут персональную ответственность за соблюдение установленных стандартов безопасности в соответствии с Федеральным законом №187-ФЗ. Нарушения классифицируются как административные, уголовные и гражданско-правовые правонарушения.

Административная ответственность предусматривает штрафы и иные меры воздействия, налагаемые Федеральной службой по техническому и экспортному контролю (ФСТЭК) и Федеральной службой безопасности (ФСБ) при выявлении несоответствий в организации защиты информации. Размер штрафов варьируется в зависимости от тяжести нарушения и может достигать нескольких миллионов рублей.

Уголовная ответственность наступает при умышленном нарушении требований безопасности, повлекшем существенный ущерб государственным интересам или функционированию КИИ. Статьи УК РФ предусматривают наказания от штрафов до лишения свободы, включая ответственность за раскрытие государственной тайны и создание условий для кибератак.

Гражданско-правовая ответственность выражается в возмещении убытков и компенсаций пострадавшим организациям и физическим лицам в случае ущерба, вызванного нарушениями стандартов безопасности КИИ. Это включает компенсации за простои, утрату данных и репутационные потери.

Рекомендуется субъектам КИИ регулярно проводить аудит и тестирование системы безопасности, документировать все мероприятия и оперативно устранять выявленные уязвимости. Наличие эффективной системы внутреннего контроля и обученного персонала снижает риски наступления ответственности.

Контроль за соблюдением требований возлагается на уполномоченные органы, с которыми субъектам КИИ необходимо поддерживать постоянное взаимодействие и своевременно предоставлять отчеты о выполнении нормативов.

Обязанности по реагированию на инциденты безопасности в КИИ

Субъекты критической информационной инфраструктуры обязаны оперативно выявлять, классифицировать и устранять инциденты безопасности для минимизации ущерба и предотвращения повторных нарушений.

- Создание и поддержание процедуры реагирования на инциденты, включающей этапы обнаружения, анализа, локализации, устранения и восстановления.

- Назначение ответственных лиц или команд (CERT/CSIRT), обладающих необходимыми полномочиями и компетенциями для своевременного реагирования.

- Регулярное обновление базы инцидентов и ведение журнала всех действий по расследованию и ликвидации угроз.

- Обязательное уведомление уполномоченных органов и заинтересованных сторон в установленном порядке и сроки в случае выявления инцидентов, представляющих угрозу КИИ.

- Проведение анализа причин инцидентов и внедрение корректирующих мер для повышения устойчивости информационной системы.

Для повышения эффективности реагирования необходимо:

- Проводить регулярное обучение персонала по действиям при инцидентах и отработку сценариев через учения и тестирования.

- Использовать автоматизированные средства мониторинга и анализа событий безопасности для быстрого обнаружения аномалий.

- Обеспечивать резервное копирование данных и наличие планов восстановления работоспособности.

- Интегрировать процесс реагирования с общей политикой информационной безопасности и управлением рисками.

Невыполнение обязанностей по реагированию влечет за собой административную и уголовную ответственность в соответствии с действующим законодательством РФ.

Роль обучения и повышения квалификации сотрудников в обеспечении безопасности КИИ

Обязательной является подготовка в соответствии с нормативными актами, такими как Федеральный закон №187-ФЗ и приказы Минцифры России, регламентирующие требования к уровню квалификации специалистов по информационной безопасности КИИ. Отсутствие актуальных знаний у сотрудников увеличивает риски успешных атак и нарушений функционирования инфраструктуры.

Практическая направленность обучения должна включать моделирование реальных инцидентов, тренировки по выявлению и локализации угроз, а также отработку процедур взаимодействия внутри организации и с внешними структурами. Это снижает время реакции и минимизирует последствия инцидентов.

Необходима систематическая аттестация и мониторинг уровня компетенций персонала, что позволяет выявлять пробелы в знаниях и корректировать образовательные программы. Дополнительно рекомендуется использование платформ для дистанционного обучения с обновляемыми учебными материалами и тестированием.

Повышение квалификации должно охватывать не только IT-специалистов, но и управленцев, поскольку ответственность за безопасность КИИ распределяется по всей организационной структуре. Комплексный подход обеспечивает формирование культуры безопасности и повышение общего уровня защищенности критически важных объектов.

Вопрос-ответ:

Какие основные обязанности возлагаются на организации, являющиеся субъектами критической информационной инфраструктуры?

Организации, относящиеся к субъектам критической информационной инфраструктуры (КИИ), обязаны обеспечивать защиту своих информационных систем от несанкционированного доступа, а также от технических и программных угроз. Это включает регулярное обновление программного обеспечения, контроль за доступом сотрудников к информации, внедрение систем обнаружения и предотвращения атак, а также проведение оценки рисков и планирование мероприятий по их снижению. Помимо технических мер, важна подготовка персонала и организация мониторинга безопасности.

Как субъектам КИИ следует организовывать реагирование на инциденты безопасности?

Субъекты КИИ обязаны создать чёткий порядок реагирования на инциденты, включающий выявление, регистрацию и анализ событий, связанных с нарушением безопасности. Необходимо иметь выделенную команду или ответственных лиц, обладающих необходимыми навыками для оперативного устранения последствий инцидентов. Важно также наладить взаимодействие с государственными органами и другими субъектами КИИ для обмена информацией и координации действий при серьезных инцидентах. Документирование всех этапов реагирования поможет улучшать процессы и предотвращать повторение подобных ситуаций.

Какие требования предъявляются к обучению сотрудников организаций, работающих с КИИ?

Персонал организаций, связанных с критической информационной инфраструктурой, должен регулярно проходить обучение по вопросам безопасности, включая изучение актуальных угроз и методов защиты. Это обучение помогает повысить уровень ответственности сотрудников и снизить вероятность ошибок, которые могут привести к инцидентам. Программа подготовки должна включать практические занятия и тестирование знаний, а также обновляться в соответствии с изменениями нормативных требований и новых технологий.

Как осуществляется контроль за исполнением требований безопасности в субъектах КИИ?

Контроль выполняется посредством регулярных аудитов, проверок и мониторинга состояния информационных систем. Это может включать внутренние инспекции, тестирование на уязвимости, анализ логов и оценку соответствия установленным стандартам и нормативам. При выявлении нарушений принимаются меры по их устранению, а результаты проверок фиксируются в отчетах. Кроме того, субъекты КИИ обязаны обеспечивать прозрачность и готовность к проверкам со стороны надзорных органов.

Какие последствия могут наступить для организации при несоблюдении требований безопасности в КИИ?

Нарушение требований безопасности может привести к серьезным последствиям, включая утрату конфиденциальных данных, сбои в работе критически важных систем, финансовые потери и репутационные риски. В некоторых случаях возможно привлечение к административной или уголовной ответственности. Кроме того, нарушения способны спровоцировать масштабные инциденты, затрагивающие инфраструктуру других организаций и населения в целом. Поэтому соблюдение нормативов и своевременное устранение выявленных рисков является приоритетной задачей для субъектов КИИ.

Какие конкретные обязанности возлагаются на субъекты КИИ для поддержания безопасности объектов критической инфраструктуры?

Субъекты КИИ обязаны обеспечивать защиту информации и технических систем, отвечающих за функционирование объектов критической инфраструктуры. Это включает организацию систем контроля доступа, применение средств обнаружения и предотвращения угроз, а также регулярное проведение оценки уязвимостей. Кроме того, субъекты должны создавать планы реагирования на инциденты и обеспечивать непрерывность функционирования ключевых сервисов, минимизируя риски сбоев и внешних воздействий.

Какие меры должны принимать субъекты КИИ при обнаружении инцидентов, связанных с нарушением безопасности?

При выявлении инцидентов субъекты КИИ обязаны незамедлительно принять меры по локализации и устранению угрозы. Это включает изоляцию повреждённых систем, уведомление ответственных служб и органов, а также проведение детального анализа причин инцидента. Важной частью является документирование всех действий и результатов расследования для последующего предотвращения аналогичных случаев. Также требуется провести информирование персонала о выявленных угрозах и корректировку мер безопасности с учётом полученного опыта.