Организация эффективного мероприятия по обеспечению безопасности требует точного определения приоритетов и распределения ресурсов. Ключевым аспектом является проведение всестороннего анализа угроз, который позволяет выявить наиболее уязвимые точки объекта или процесса. Такой анализ должен опираться на актуальные данные о вероятности и последствиях возможных инцидентов, а также учитывать специфику отрасли и текущие нормативные требования.

Практическое мероприятие, способное существенно повысить уровень безопасности, – это внедрение системы контроля доступа с многофакторной аутентификацией. Эта мера снижает риск несанкционированного проникновения как на физические объекты, так и в цифровые инфраструктуры. Рекомендуется сочетать аппаратные решения (биометрия, электронные ключи) с программными (пароли, смс-коды), что обеспечивает надежную защиту.

Для эффективного контроля необходимо также регулярно проводить тренировки и инструктажи персонала. Практика показала, что наименее контролируемым фактором являются человеческие ошибки. Поэтому обучение сотрудников навыкам реагирования на угрозы и профилактике инцидентов должно стать неотъемлемой частью программы безопасности.

Организация контроля доступа на объекте

Контроль доступа реализуется через комплекс технических и административных мер, направленных на ограничение входа неавторизованных лиц. В первую очередь устанавливаются электронные системы идентификации: считыватели магнитных и бесконтактных карт, биометрические терминалы (отпечатки пальцев, распознавание лица).

Обязательно создание и поддержание базы данных сотрудников с актуализацией прав доступа. Каждому пользователю присваивается индивидуальный уровень допуска, который корректируется при изменении должности или статуса.

Для доступа посетителей применяется система предварительной регистрации с ограничением по времени и зонам нахождения. На входах организуют посты охраны с обязательной проверкой документов и выдачей временных пропусков.

Все контрольные точки оборудуются видеонаблюдением с записью и возможностью оперативного мониторинга. Это обеспечивает фиксацию попыток несанкционированного доступа и служит доказательной базой при инцидентах.

Рекомендуется интегрировать систему контроля доступа с системой тревожной сигнализации для автоматического блокирования прохода при попытках взлома или форс-мажорных ситуациях.

Регулярный аудит эффективности системы, включая проверку журналов доступа и тестирование оборудования, необходим для выявления и устранения уязвимостей.

Обучение персонала работе с системой и алгоритмам реагирования на нарушения повышает уровень общей безопасности объекта.

Проведение регулярного инструктажа по безопасности для персонала

Регулярный инструктаж по безопасности обеспечивает снижение рисков инцидентов и повышает готовность сотрудников к действиям в чрезвычайных ситуациях. Рекомендуется проводить вводный инструктаж при приеме на работу и последующие – не реже одного раза в квартал.

Каждое занятие должно содержать актуальные данные о потенциальных угрозах, конкретные правила поведения на рабочем месте, а также алгоритмы эвакуации и обращения с техническими средствами безопасности. Инструктаж должен фиксироваться в журнале с указанием темы, даты и фамилий участников.

Используйте практические кейсы и моделирование ситуаций для отработки навыков. Важно включать информацию о новых требованиях нормативных актов и изменения в технологических процессах, влияющих на безопасность.

Ответственным за проведение назначается специалист по охране труда или сотрудник службы безопасности, обладающий соответствующей подготовкой и полномочиями. Контроль усвоения материала осуществляется через тестирование или опросы по окончании занятий.

При выявлении нарушений безопасного поведения инициируется внеплановый повторный инструктаж с анализом причин и корректировкой мер профилактики. Системный подход к обучению снижает вероятность аварий и улучшает общую культуру безопасности на предприятии.

Внедрение системы видеонаблюдения и мониторинга

Первым шагом является анализ территории для размещения камер. Камеры должны покрывать все ключевые зоны: входы, выходы, периметр и уязвимые точки. Важно предусмотреть камеру для каждой зоны с учётом углов обзора. Для крупных объектов с несколькими входами или длинными коридорами рекомендуется устанавливать камеры с широкоугольными линзами и панорамным обзором.

Камеры должны быть выбраны в зависимости от условий эксплуатации. Для наружных установок предпочтительнее использовать камеры с защитой от погодных условий (IP66, IP67). Для работы в условиях низкой освещенности подходят камеры с инфракрасной подсветкой. Камеры с разрешением 4K обеспечат детализацию, необходимую для распознавания лиц или номеров автомобилей на большом расстоянии.

Система видеонаблюдения должна быть интегрирована с другими средствами безопасности, такими как системы контроля доступа и сигнализации. Это позволяет не только фиксировать события, но и автоматически запускать действия в случае возникновения угрозы. Например, при попытке несанкционированного доступа камеры могут сразу отправить сигнал тревоги и начать запись события.

Для удобства работы с системой необходимо выбрать платформу для мониторинга, которая поддерживает функции детекции движения, архивации данных и управления удалёнными камерами. Это обеспечит возможность мониторинга в реальном времени с любых устройств. Важно предусмотреть возможность хранения данных на сервере или в облаке с функцией быстрого поиска по времени или ключевым событиям.

Регулярное обслуживание видеонаблюдения включает проверку состояния камер, чистку объективов, тестирование записи и архивацию данных. Также необходимо обновлять программное обеспечение для обеспечения стабильности работы системы и защиты от потенциальных уязвимостей.

Кроме того, сотрудники, работающие с системой видеонаблюдения, должны пройти специальное обучение. Они должны уметь оперативно выявлять аномалии, реагировать на инциденты и правильно использовать все функции системы.

Внедрение системы видеонаблюдения требует комплексного подхода и регулярного контроля. Правильно настроенная система повышает безопасность объекта, уменьшает риски и помогает в профилактике происшествий.

Разработка и проверка плана действий при чрезвычайных ситуациях

Шаги разработки плана:

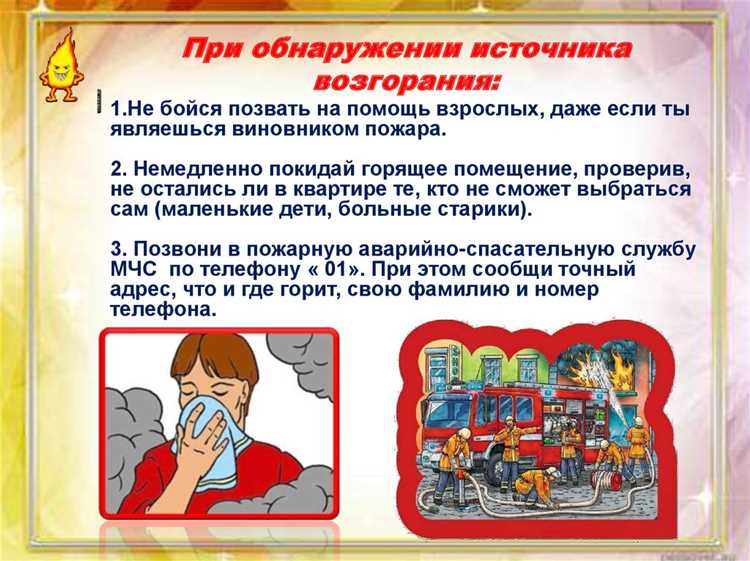

- Анализ угроз: На первом этапе проводится тщательная оценка всех потенциальных рисков. Это может включать природные катастрофы (пожары, наводнения, землетрясения), техногенные аварии, а также терроризм или взломы.

- Определение ключевых задач: Устанавливаются основные цели в ЧС: обеспечение безопасности людей, сохранность имущества, минимизация ущерба и восстановление нормальной работы объекта.

- Распределение обязанностей: У каждого сотрудника должна быть четко прописана роль и обязанности в ЧС. Это касается как эвакуации, так и оперативного контроля за оборудованием, связи и организации медицинской помощи.

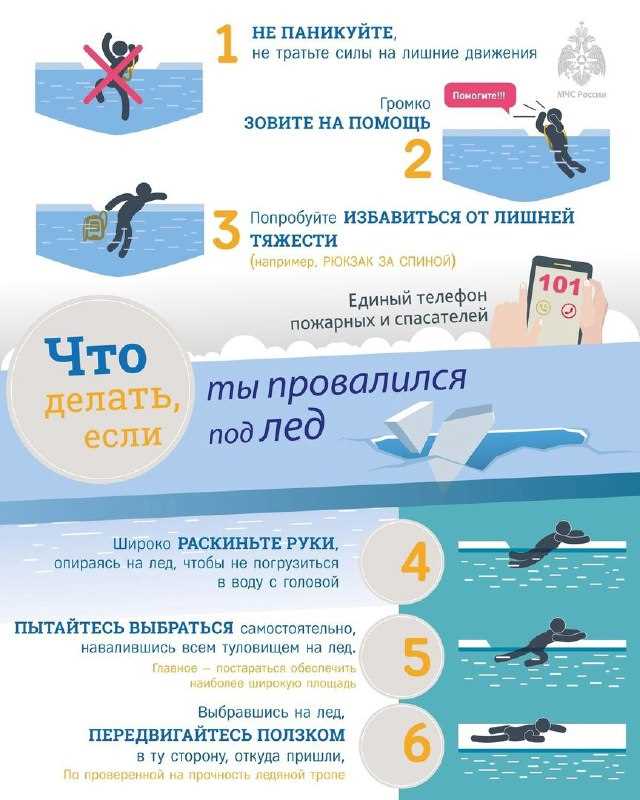

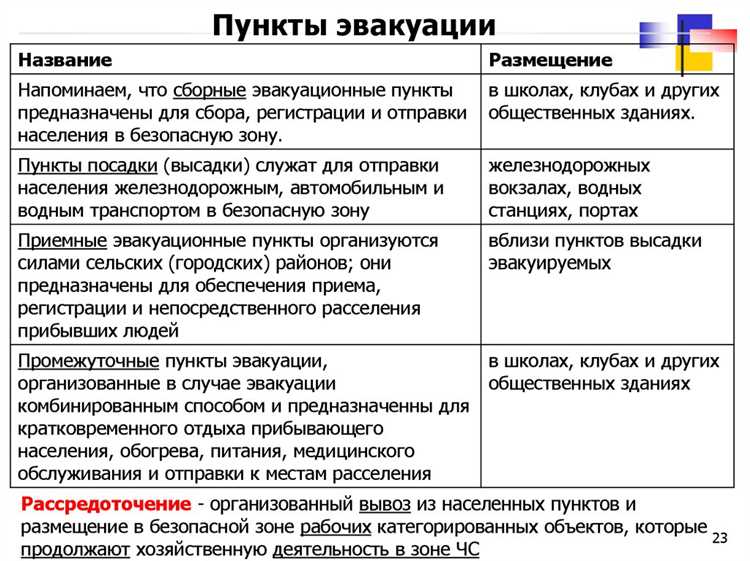

- План эвакуации: Включает схемы эвакуации, установку знаков безопасности, оповещение персонала и гостей о действиях в случае чрезвычайной ситуации. Также предусмотрены способы транспортировки пострадавших в безопасные места.

- Обеспечение ресурсами: Необходимо гарантировать наличие всех необходимых ресурсов для быстрого реагирования: средства связи, медицинские средства, генераторы и прочее оборудование, обеспечивающее функционирование в условиях ЧС.

Проверка плана:

- Тренировки: Проводятся регулярные учения с участием всех сотрудников, чтобы отработать все действия на практике. Сценарии учений должны максимально приближаться к реальным условиям ЧС.

- Моделирование ЧС: Важно создавать разные сценарии чре

Обеспечение надежной защиты информационных систем

Применение систем обнаружения и предотвращения вторжений (IDS/IPS) помогает своевременно выявлять и нейтрализовать угрозы на стадии их появления. Эти системы анализируют сетевой трафик и поведение пользователей, что позволяет оперативно реагировать на аномалии.

Шифрование данных является обязательным для защиты конфиденциальной информации как при ее передаче, так и при хранении. Использование современных алгоритмов шифрования, таких как AES и RSA, обеспечивает высокий уровень безопасности, предотвращая утечку данных даже в случае их перехвата.

Регулярные обновления программного обеспечения и операционных систем помогают минимизировать уязвимости, которые могут быть использованы злоумышленниками. Важно, чтобы все системы и приложения получали последние патчи безопасности, поскольку это снижает риски эксплуатации известных уязвимостей.

Не менее важной мерой является управление доступом и учетными записями пользователей. Применение многофакторной аутентификации (MFA) снижает вероятность несанкционированного доступа, обеспечивая дополнительный уровень защиты. Также следует регулярно проводить аудит прав доступа, чтобы исключить возможность превышения полномочий пользователями.

Мониторинг и анализ событий безопасности с помощью систем централизованного логирования (SIEM) позволяет отслеживать инциденты и оперативно реагировать на потенциальные угрозы. Эти системы агрегируют информацию о безопасности из различных источников, что помогает в анализе и принятии решений на основе реальных данных.

Наконец, важно обучать сотрудников и регулярно проводить тесты на осведомленность о безопасности. Организация корпоративных тренингов и фишинг-тестов помогает снизить риски, связанные с человеческим фактором, который часто становится слабым звеном в защите информационных систем.

Проведение оценки рисков и уязвимостей

Оценка рисков начинается с идентификации активов и критичных процессов организации. Необходимо определить возможные угрозы и слабые места, используя методики анализа угроз, такие как STRIDE или OCTAVE.

Для количественной оценки рисков применяется матрица вероятности и степени воздействия, что позволяет ранжировать уязвимости по уровню приоритета. Рекомендуется использовать специализированные сканеры уязвимостей и инструменты для тестирования безопасности (например, Nessus, OpenVAS).

После выявления уязвимостей следует провести анализ последствий их реализации на бизнес-процессы, включая финансовые, репутационные и операционные риски. Важна интеграция результатов оценки с системой управления инцидентами и непрерывным мониторингом.

Результаты оценки оформляются в отчёт с четкими рекомендациями по устранению или минимизации рисков. Следует определить ответственных за внедрение мер и установить сроки контроля исполнения. Регулярность повторных оценок – не реже одного раза в год или после значительных изменений в инфраструктуре.

Создание системы отчетности и аудита по вопросам безопасности

Эффективная система отчетности и аудита безопасности строится на четко определённых процедурах сбора, анализа и хранения данных о событиях и инцидентах. Основная задача – обеспечить прозрачность и контроль за соблюдением мер безопасности в реальном времени и в ретроспективе.

Для внедрения системы необходимо:

- Определить ключевые показатели безопасности (KPI), по которым будет оцениваться состояние и эффективность мер.

- Установить регулярность и формат отчетности: ежедневные сводки, ежемесячные аналитические отчеты, инцидентные доклады.

- Разработать стандарты ведения аудита, включая чек-листы и контрольные листы для проверки соответствия установленным политикам.

- Назначить ответственных за сбор данных, проведение аудитов и подготовку отчетов.

Для автоматизации сбора информации рекомендуется интегрировать систему с существующими средствами мониторинга и защиты, что позволит минимизировать ошибки и ускорить процесс.

Ключевые этапы аудита безопасности:

- Планирование – определение объектов, параметров и периодичности проверок.

- Сбор данных – мониторинг журналов событий, сетевого трафика, уязвимостей.

- Анализ – сопоставление фактов с требованиями безопасности, выявление нарушений и рисков.

- Корректирующие действия – планирование и контроль устранения выявленных недостатков.

Результаты аудита должны быть доступны руководству и ответственным подразделениям для оперативного принятия решений. Использование специализированных программных решений позволяет структурировать данные, автоматизировать генерацию отчетов и вести историю проверок.

Регулярный анализ отчетности способствует выявлению тенденций и слабых мест, что снижает вероятность повторных нарушений и повышает уровень общей безопасности организации.

Вопрос-ответ:

Что именно понимается под «главным мероприятием для обеспечения безопасности» в организации?

Главное мероприятие для обеспечения безопасности — это ключевое действие или комплекс мер, направленных на предотвращение угроз и защиту объектов, информации или людей. Обычно это системный подход, который включает анализ рисков, внедрение технических средств, организацию контроля и обучение персонала. Его цель — создать надежную защиту, минимизирующую вероятность происшествий и быстро реагирующую на инциденты.

Какие конкретные шаги необходимо предпринять, чтобы внедрить такое мероприятие?

Для внедрения главного мероприятия по безопасности нужно провести детальный анализ текущего состояния системы защиты, выявить уязвимости и определить приоритетные направления. Затем разрабатывают план действий, который включает технические решения (например, установка камер, систем контроля доступа), организационные меры (назначение ответственных лиц, создание процедур) и обучение сотрудников. После этого проводится тестирование и корректировка процесса на основе полученных результатов.

Как оценить эффективность данного мероприятия после его реализации?

Оценка эффективности проводится через регулярный мониторинг и аудит: анализируется количество и характер инцидентов до и после внедрения, проверяется соблюдение процедур, оценивается уровень подготовки персонала. Используются показатели, такие как скорость реагирования на угрозы, количество предотвращённых нарушений, уровень соответствия установленным стандартам безопасности. На основе этих данных вносятся изменения для улучшения работы системы.

Какие ошибки чаще всего допускаются при организации главного мероприятия по безопасности?

Основные ошибки — недостаточная подготовка и анализ рисков, отсутствие системного подхода, формальное отношение к процедурам и пренебрежение обучением персонала. Часто недооценивается важность регулярного контроля и обновления мер защиты. Также возможны ошибки в подборе технологий, которые не учитывают специфику объекта или имеют слабую интеграцию с другими системами.

Можно ли считать, что одно мероприятие способно обеспечить полную безопасность?

Один шаг или действие вряд ли обеспечит абсолютную защиту, поскольку безопасность — это комплексный процесс, включающий множество компонентов. Главное мероприятие является базой, которая должна сочетаться с другими мерами: постоянным мониторингом, обучением сотрудников, обновлением технологий и реагированием на новые угрозы. Только комплексный подход обеспечивает устойчивую безопасность.

Почему именно это мероприятие считается главным для обеспечения безопасности организации?

Это мероприятие играет ключевую роль, поскольку оно системно организует защиту от угроз, предотвращая инциденты и снижая риски. Оно объединяет меры контроля, мониторинг и реагирование, что позволяет своевременно выявлять и устранять уязвимости. Благодаря этому достигается устойчивость организации к внешним и внутренним воздействиям, что значительно снижает вероятность потерь и нарушений.

Какие шаги необходимо предпринять для успешной реализации главного мероприятия по безопасности?

Для успешного проведения мероприятия нужно провести детальный анализ существующих рисков, определить приоритетные направления защиты, а также назначить ответственных за выполнение задач. Важно внедрить четкие инструкции и регламенты, обеспечить обучение сотрудников, а также наладить постоянный контроль и аудит. Не менее важно регулярно обновлять меры защиты с учетом новых угроз и изменений в инфраструктуре организации.