Передача и хранение персональных данных без шифрования создаёт прямую угрозу их конфиденциальности. При перехвате незащищённой информации злоумышленники могут получить доступ к паспортным данным, сведениям о здоровье, банковским реквизитам. В условиях действующего законодательства, в том числе закона № 152-ФЗ «О персональных данных», шифрование рассматривается как обязательный элемент технической защиты при обработке информации в информационных системах.

Шифровальные средства – это специализированные программные и аппаратные решения, реализующие криптографические алгоритмы. Применяются ГОСТ-алгоритмы (ГОСТ Р 34.12–2015, ГОСТ Р 34.11–2012 и др.), утверждённые ФСТЭК и ФСБ России. Использование сертифицированных средств криптографической защиты обязательно при работе с персональными данными категорий 1–3 в информационных системах, подлежащих государственному контролю.

Выбор конкретного шифровального средства зависит от объёма обрабатываемой информации, архитектуры ИТ-системы, требований к уровню защищённости (УЗ) и наличия лицензий. Например, для защищённого документооборота может использоваться ViPNet CSP, а для организации VPN – КриптоПро IPsec. Оба средства включены в реестр средств защиты информации и имеют действующие сертификаты соответствия требованиям по безопасности информации.

При внедрении шифровальных решений необходимо учитывать не только технические параметры, но и порядок их установки, обновления, ведения журналов безопасности, резервного копирования ключей и взаимодействия с регуляторами. Ошибки в настройке или использовании могут привести к формальному наличию защиты, но фактической уязвимости системы. Поэтому сопровождение должно осуществляться специалистами, прошедшими обучение работе с конкретными СКЗИ.

Какие типы шифровальных средств применяются при обработке персональных данных

При обработке персональных данных применяются различные типы шифровальных средств, в зависимости от уровня защищаемости информации, характера каналов передачи и используемых информационных систем. Основные категории включают программные, программно-аппаратные и аппаратные средства шифрования.

Программные шифровальные средства реализуются в виде специализированного ПО, устанавливаемого на рабочие станции, серверы или мобильные устройства. Примеры – ViPNet CSP, КриптоПро CSP, Signal Com. Эти решения обеспечивают шифрование файлов, дисков, передаваемых данных и поддерживают работу с электронной подписью. Их использование требует соответствующей сертификации по ФСТЭК или ФСБ России при защите информации, отнесённой к категории персональных данных.

Программно-аппаратные средства включают в себя устройства (например, токены или смарт-карты), на которых реализованы криптографические алгоритмы и ключевое хранилище. Такие средства, как Rutoken, JaCarta, eToken, применяются для защищённой аутентификации, подписи и шифрования. Они повышают устойчивость системы к программным атакам и несанкционированному доступу к ключевой информации.

Аппаратные шифраторы используются для защиты каналов связи, особенно при передаче персональных данных между территориально распределёнными узлами. Примеры – криптомодемы и маршрутизаторы с встроенными средствами шифрования, сертифицированные по требованиям безопасности. Они обеспечивают сквозное шифрование и контроль целостности данных в телекоммуникационных сетях.

При выборе типа шифровального средства необходимо учитывать уровень угроз, регламент защиты (например, требования 152-ФЗ и приказов ФСТЭК), совместимость с используемыми ИС и наличие актуальных сертификатов соответствия.

Как выбрать шифровальные средства в зависимости от категории персональных данных

Категория персональных данных определяет требования к уровню криптографической защиты. При выборе шифровальных средств необходимо учитывать классификацию данных в соответствии с Федеральным законом № 152-ФЗ и нормативными актами ФСТЭК и ФСБ России.

Обычные персональные данные (например, ФИО, адрес, номер телефона) допускается защищать сертифицированными СКЗИ с уровнем доверия не ниже КС3. Применимы программные средства с реализацией ГОСТ-алгоритмов (ГОСТ Р 34.12–2015, ГОСТ Р 34.11–2012), поддерживающие защищённый канал передачи и контроль целостности.

Специальные категории (сведения о здоровье, расовой принадлежности, политических взглядах) требуют использования СКЗИ с уровнем доверия не ниже КС2. При этом необходимо обеспечить как шифрование данных на носителях, так и защиту каналов передачи. Подходит, например, аппаратно-программный комплекс ViPNet SafeDisk или подобные решения с возможностью разграничения доступа по ролям.

Биометрические данные (изображения лица, отпечатки пальцев) требуют не только криптографического шифрования, но и дополнительного контроля за целостностью и подлинностью. Рекомендуется применять СКЗИ с уровнем доверия КС2 и выше, с обязательной поддержкой ГОСТ Р 57580.1-2017. Предпочтительны решения с функцией аппаратной генерации ключей и многофакторной аутентификацией.

Обезличенные персональные данные могут обрабатываться с использованием менее ресурсоёмких программных криптосредств, при условии невозможности восстановления связи с субъектом. Однако если существует риск повторной идентификации, следует применять СКЗИ как минимум уровня КС3.

Выбор должен опираться на модель угроз, объем обрабатываемых данных, способы их передачи и хранения. Использование сертифицированных средств, соответствующих требованиям ФСТЭК или ФСБ, обязательно при защите любых категорий персональных данных.

Нужно ли использовать сертифицированные ФСТЭК или ФСБ средства шифрования

Использование сертифицированных средств криптографической защиты информации (СКЗИ), одобренных ФСТЭК России или ФСБ России, напрямую зависит от категории обрабатываемых персональных данных и правового статуса оператора.

Сертификация необходима в следующих случаях:

- при обработке персональных данных, отнесённых к категории биометрических или специальных (например, сведения о состоянии здоровья, политических взглядах);

- если оператор – государственный орган, орган местного самоуправления или организация, выполняющая функции по государственному заданию;

- при передаче персональных данных по каналам связи, не защищённым иным способом, кроме СКЗИ;

- при наличии прямого указания на применение сертифицированных средств в нормативных актах, ведомственных требованиях или условиях лицензирования.

Сертификация ФСТЭК подтверждает соответствие средств требованиям по защите от несанкционированного доступа и обеспечивает соблюдение постановления Правительства РФ №1119. Сертификация ФСБ необходима для средств, использующих российские алгоритмы криптографической защиты (например, ГОСТ Р 34.12-2015).

В случаях обработки общедоступных персональных данных, а также при использовании технически обособленных систем (например, не подключённых к внешним сетям), применение сертифицированных СКЗИ не является обязательным. Однако даже в таких ситуациях стоит учитывать возможные требования заказчика, корпоративные политики и риски утечек.

Если организация использует зарубежные или несертифицированные СКЗИ (например, TLS без ГОСТ-алгоритмов), необходимо обоснование этого выбора в модели угроз и нарушителя, а также оформление соответствующего приказа или заключения специалиста по ИБ.

Таким образом, для организаций, работающих с чувствительными персональными данными или выполняющих государственные задачи, использование сертифицированных средств – это не право, а обязанность. Для остальных операторов выбор должен быть обоснован с учётом нормативных требований и реальных рисков.

Что учесть при интеграции шифровальных средств в информационные системы

Интеграция шифровальных средств в ИС требует предварительной оценки архитектуры системы, в том числе точек входа, каналов передачи данных и компонентов, обрабатывающих персональные данные. Особенно важно определить, где именно происходит передача и хранение данных в открытом виде – именно эти участки подлежат обязательному шифрованию.

На этапе проектирования необходимо учитывать требования нормативных документов: Приказ ФСТЭК № 21 (для ИСПДн), ГОСТ Р 57580.1-2017 (для банковских систем) и Приказ ФСБ № 378 (при использовании СКЗИ). Наличие сертифицированных по требованиям ФСТЭК и ФСБ средств криптографической защиты обязательно при обработке данных категорий 1 и 2, а также при передаче персональных данных по открытым каналам связи.

Интерфейсы взаимодействия между компонентами ИС и шифровальными модулями должны поддерживать стандартизованные протоколы: TLS 1.2 или выше с корректной реализацией алгоритмов ГОСТ Р 34.10-2012 и ГОСТ Р 34.11-2012. Если используется аппаратное СКЗИ (например, VipNet Coordinator, Континент-АП), необходимо обеспечить его совместимость с операционными системами и сетевой инфраструктурой.

Логирование и аудит криптографических операций должны быть реализованы с использованием защищённого журнала, исключающего возможность подмены событий. Особое внимание следует уделить времени реакции системы на сбои в работе СКЗИ – при его недоступности должна срабатывать автоматическая блокировка доступа к защищаемым данным.

Внедрение шифровальных средств должно сопровождаться настройкой политик ключевого управления: генерация, хранение, ротация и отзыв ключей. Рекомендуется использовать отказоустойчивый сервер управления ключами (KMS) с резервным копированием и контролем доступа по ролевой модели.

Необходима предварительная нагрузочная проверка производительности – шифрование трафика может значительно увеличить нагрузку на сервер и задержки при обработке. Если обработка данных происходит в реальном времени (например, в CRM или ERP), следует выбирать решения с аппаратным ускорением шифрования или оптимизированной реализацией алгоритмов.

В завершение, требуется провести аттестацию ИС с интегрированными средствами защиты в соответствии с требованиями по уровню защищённости. Без завершения этой процедуры система не может быть допущена к обработке персональных данных в штатном режиме.

Как контролировать доступ к ключам шифрования в организации

Контроль доступа к ключам шифрования – критически важный элемент защиты персональных данных. Необходимо обеспечить строгий разграниченный доступ и защиту от несанкционированного использования.

Для этого применяют следующие меры:

- Роли и права доступа: Внедрить систему управления доступом (IAM) с четким распределением ролей. Доступ к ключам должен иметь только ограниченный круг сотрудников, в зависимости от их должностных обязанностей.

- Аппаратные модули безопасности (HSM): Хранение ключей в специализированных криптографических устройствах предотвращает их экспорт и копирование. Это значительно снижает риск компрометации ключей.

- Многофакторная аутентификация (MFA): Для доступа к системам управления ключами использовать MFA, что снижает вероятность несанкционированного доступа при компрометации учетных данных.

- Журналирование и мониторинг: Вести детальный лог всех операций с ключами: создание, использование, экспорт, удаление. Регулярно анализировать логи на предмет подозрительной активности.

- Разделение обязанностей (SoD): Разделять полномочия между сотрудниками, чтобы один человек не мог самостоятельно получить полный доступ к ключам и изменить их без контроля.

- Регулярная ротация ключей: Установить регламент по периодической замене ключей и отзывам устаревших, что ограничивает срок действия компрометированных ключей.

- Шифрование ключей при хранении: Даже в системах хранения ключи должны быть защищены шифрованием с использованием мастер-ключей, к которым доступ строго контролируется.

Дополнительно стоит интегрировать системы контроля доступа с централизованными сервисами аутентификации и использовать аппаратные или программные токены для управления правами.

Отсутствие таких мер ведет к риску раскрытия ключей и, как следствие, компрометации всей системы защиты персональных данных.

Какие требования предъявляются к хранению зашифрованных персональных данных

Зашифрованные персональные данные должны храниться с обеспечением целостности и конфиденциальности ключей шифрования. Доступ к ключам необходимо ограничить на основе принципа наименьших привилегий с использованием аппаратных средств защиты, например, HSM (аппаратные модули безопасности).

Формат хранения зашифрованных данных должен гарантировать невозможность их изменения без нарушения целостности, для чего применяют методы контроля целостности, такие как HMAC или цифровая подпись.

Резервное копирование зашифрованных данных следует осуществлять в зашифрованном виде с использованием отдельных ключей для резервных копий. При этом резервные копии хранятся в изолированных от основной системы местах, чтобы снизить риск компрометации.

Средства хранения должны обеспечивать защиту от несанкционированного доступа и внешних атак, включая физическую защиту серверов и применение современных средств контроля доступа (например, многофакторной аутентификации и журналирования событий).

Для предотвращения утечки через каналы побочных данных необходимо использовать безопасные криптографические алгоритмы и протоколы, соответствующие действующим нормативам, таким как ГОСТ Р 34.10-2012, ГОСТ Р 34.11-2012, или международные стандарты AES и RSA с рекомендованными длинами ключей не менее 256 бит для симметричных алгоритмов.

Периодически необходимо проводить аудит систем хранения и криптографических механизмов с целью выявления уязвимостей и своевременного обновления программного обеспечения и криптографических библиотек.

Удаление зашифрованных данных должно осуществляться с применением методов, исключающих восстановление информации, например, с помощью аппаратного стирания или криптографического уничтожения ключей, после чего данные считаются необратимо утерянными.

Как организовать аудит использования шифровальных средств

Для эффективного аудита шифровальных средств необходимо задокументировать все используемые алгоритмы и протоколы, а также версии криптографического ПО. Важно фиксировать дату и время каждого применения шифрования и расшифровки данных, а также идентификационные данные пользователей и систем, инициирующих операции.

Реализуйте централизованное ведение журналов событий с использованием средств, поддерживающих неизменяемость записей и защиту от несанкционированного доступа. Логи должны содержать подробную информацию о вызовах криптографических функций, изменениях в конфигурации ключей и управлении ими.

Регулярно проверяйте соответствие параметров шифрования нормативным требованиям и внутренним политикам безопасности. Аудит должен включать анализ используемых ключей: их генерации, хранения, распределения и уничтожения с контролем сроков действия и смены ключевых материалов.

Автоматизируйте процесс аудита, внедряя системы мониторинга и оповещения о подозрительных событиях, например, попытках несанкционированного доступа к ключам или сбоях в работе криптографических модулей. Внедрение процедур ревизии должно предусматривать независимую проверку корректности работы шифровальных средств не реже одного раза в год.

Документируйте результаты аудита, фиксируя выявленные нарушения и меры по их устранению. Обеспечьте сохранность отчетов с ограничением доступа, чтобы исключить возможность подделки или утраты данных о безопасности.

Вопрос-ответ:

Какие типы шифровальных средств применяются для защиты персональных данных?

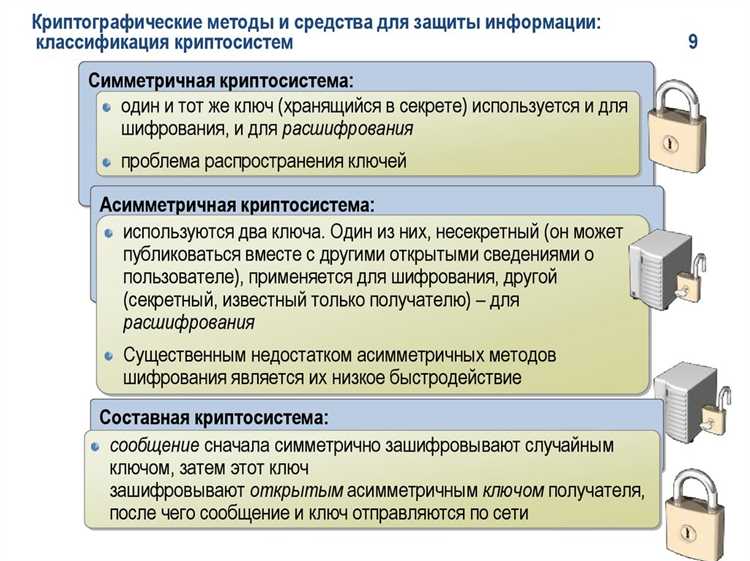

Для защиты персональных данных используют симметричные и асимметричные шифры. Симметричные алгоритмы применяют один ключ для шифрования и расшифровки, они обычно быстрее и подходят для обработки больших объемов информации. Асимметричные используют пару ключей — публичный и приватный, что упрощает обмен ключами и повышает безопасность, но работает медленнее. Кроме того, применяются аппаратные модули безопасности и программные библиотеки, интегрируемые в информационные системы. Выбор зависит от задач и требований к защите.

Как контролировать доступ к ключам шифрования внутри организации?

Доступ к ключам должен ограничиваться с помощью разграничения прав пользователей и системных ролей. Хранение ключей следует организовать в специализированных защищённых хранилищах или аппаратных модулях безопасности. Важно вести учёт операций с ключами — кто, когда и какие действия выполнял. Рекомендуется использовать многофакторную аутентификацию для доступа к системам управления ключами и регулярно проводить проверки, чтобы выявить и устранить возможные нарушения доступа.

Как определить, подходит ли конкретное шифровальное средство для защиты определённой категории персональных данных?

Выбор шифровального средства зависит от характеристик данных и требований нормативов. Для особо чувствительной информации желательно использовать средства с сертификацией и соответствие государственным стандартам. Также нужно учитывать алгоритмы, длину ключей, устойчивость к атакам и совместимость с инфраструктурой. Важно оценить требования по производительности и интеграции, чтобы средство обеспечивало защиту без снижения качества работы системы.

Какие требования предъявляются к хранению зашифрованных персональных данных?

Зашифрованные персональные данные должны храниться с обеспечением конфиденциальности и целостности. Ключи шифрования нельзя хранить вместе с зашифрованными данными, чтобы предотвратить их одновременное компрометирование. Необходимо организовать регулярное резервное копирование и контроль целостности файлов. Хранилища данных должны быть защищены от несанкционированного доступа и иметь механизмы аудита действий. При использовании облачных сервисов стоит учитывать уровень их безопасности и соответствие нормативам.

Какие особенности необходимо учитывать при интеграции шифровальных средств в информационные системы?

Интеграция требует совместимости с существующими протоколами и приложениями, чтобы не нарушать работу системы. Важно оценить нагрузку на производительность, так как шифрование может замедлять обработку данных. Следует предусмотреть управление ключами, обновления и обслуживание средств шифрования. Также нужно организовать мониторинг и ведение журналов операций, чтобы оперативно выявлять инциденты безопасности. Перед интеграцией рекомендуется провести тестирование в контролируемой среде.

Для каких категорий персональных данных необходимо использовать шифровальные средства?

Шифровальные средства применяются для защиты различных видов персональных данных, включая данные, связанные с идентификацией личности, такими как паспортные данные, адрес проживания, номера телефонов, а также чувствительную информацию — сведения о здоровье, биометрические данные и финансовые реквизиты. Законодательство часто устанавливает особые требования к защите именно таких категорий, поскольку утечка этих данных может привести к серьезным последствиям для человека. Использование шифрования помогает предотвратить несанкционированный доступ и обеспечивает сохранность конфиденциальности при хранении и передаче этих сведений.

Какие основные типы шифровальных средств применяются для защиты персональных данных?

Для защиты персональных данных используют разные виды шифрования. Симметричные алгоритмы применяют один общий ключ для шифрования и расшифровки, что ускоряет обработку больших объемов информации, но требует надежного управления ключами. Асимметричные алгоритмы используют пару ключей — открытый и закрытый, что повышает безопасность при обмене данными, особенно в сетях. Также распространены гибридные методы, комбинирующие оба подхода для достижения баланса между скоростью и защитой. Выбор конкретного способа зависит от задач организации, объема данных и требований к безопасности.