Принцип двух ключей – это механизм контроля доступа, при котором выполнение критически важного действия возможно только при одновременном участии двух уполномоченных лиц. Он исключает возможность одностороннего принятия решений в ситуациях, связанных с высокой степенью риска, конфиденциальностью или потенциальным ущербом. Метод широко применяется в банковской сфере, армии, атомной энергетике и информационной безопасности.

В банковской практике принцип реализуется, например, при открытии хранилища: один ключ находится у менеджера, второй – у кассира. Открыть сейф можно только при их одновременном участии. Аналогичный подход используется при обслуживании банкоматов, загрузке кассет с наличностью и в системах межбанковских расчетов.

В военной отрасли принцип двух ключей обеспечивает защиту от несанкционированного запуска вооружения. Управление ядерным арсеналом, согласно международным протоколам, требует подтверждения от двух независимых источников командования. Это физически предотвращает запуск по единоличному решению.

В сфере информационной безопасности метод применяется при управлении ключами шифрования. Доступ к мастер-ключам, хранящимся в системах защиты данных, может быть разделён между двумя сотрудниками с разными уровнями полномочий. Это минимизирует риск компрометации информации вследствие внутреннего саботажа или взлома.

Для предприятий, работающих с конфиденциальной или дорогостоящей информацией, внедрение принципа двух ключей рекомендуется как часть политики внутреннего контроля. Он особенно актуален в условиях усиленного регулирования и растущих требований к информационной и физической безопасности.

Как работает механизм двойного допуска на практике

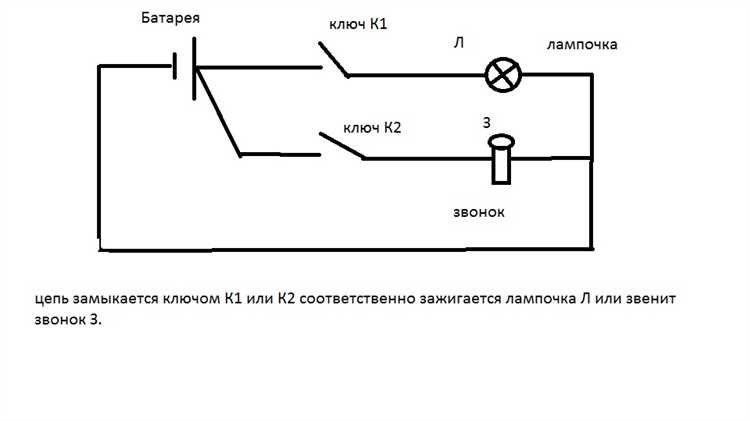

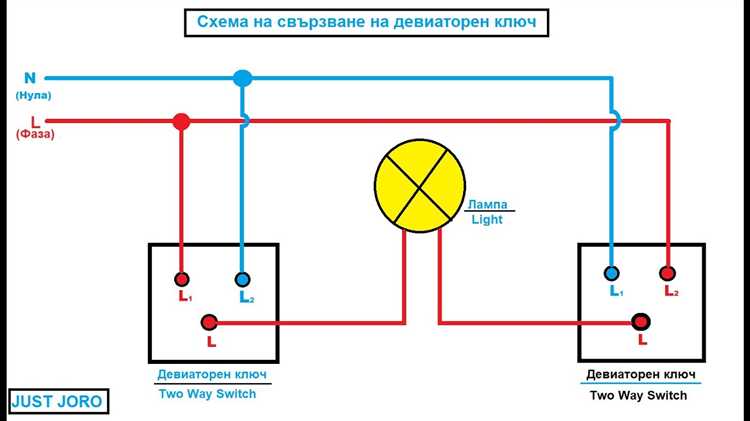

Механизм двойного допуска реализуется через обязательное участие двух независимых операторов, каждый из которых должен подтвердить выполнение действия с помощью индивидуального ключа. Это может быть физический ключ, смарт-карта, PIN-код или криптографический токен. Устройства, поддерживающие такую систему, программируются на невозможность выполнения операции при участии только одного оператора.

Пример из банковской сферы: при открытии хранилища ценностей один сотрудник вводит код и прикладывает свой ключ, после чего система переходит в режим ожидания второго допуска. Если в течение установленного времени второй ключ не будет задействован, операция автоматически отменяется. Такой подход исключает сценарии одиночного доступа и снижает риск хищения или несанкционированного использования ресурсов.

В ядерной энергетике применяются двойные панели управления, размещённые в разных точках помещения. Операторы обязаны одновременно активировать элементы запуска, находящиеся на расстоянии, превышающем размах рук одного человека. Это устраняет возможность запуска системой в одиночку, даже при наличии обоих ключей.

В ИТ-инфраструктурах двойной допуск используется в администрировании критически важных серверов. Для выполнения операций с расширенными правами требуется параллельная аутентификация двух системных администраторов. Технически это реализуется через модули многофакторного контроля доступа, синхронизированные через корпоративный идентификационный шлюз.

Рекомендуется заранее согласовать порядок действий между операторами, провести инструктаж и закрепить протокол взаимодействия. Оборудование должно регулярно проходить проверку на корректность работы механизма блокировки при отсутствии одного из ключей. Также важно ограничить физический и логический доступ к каждому из ключей, исключив возможность объединения их в одних руках.

Зачем требуется два ключа при запуске ядерного оружия

В ядерной триаде США, например, оба офицера, находящиеся в шахте с межконтинентальной баллистической ракетой (МБР), должны синхронно повернуть ключи, находящиеся на расстоянии около двух метров друг от друга. Это делает невозможным односторонний запуск даже при физическом доступе к обоим ключам. Дополнительно, система запуска интегрирована с кодами президентского «ядерного чемоданчика», которые сверяются через зашифрованную цепочку командования.

В России запуск стратегических ядерных сил также требует согласованных действий минимум трёх лиц: Президента, Министра обороны и начальника Генштаба. Каждый из них имеет часть кодов доступа, и только при их совмещении система допускает переход к этапу подготовки запуска. Далее задействуются отдельные офицеры в пусковых комплексах, также работающие по принципу двойного допуска.

Цель механизма – свести к нулю вероятность несанкционированного запуска, даже в условиях давления, человеческой ошибки или технического сбоя. Он также предотвращает реализацию решений, принятых в состоянии аффекта, без дополнительной проверки и осмысления. Это снижает стратегические риски и повышает устойчивость системы к внешним воздействиям.

Принцип двух ключей в ядерных силах – не формальность, а конкретный инструмент политико-военного контроля, обеспечивающий безопасность на уровне государственной и глобальной стабильности.

Применение принципа двух ключей в банковских ячейках

В банковских хранилищах принцип двух ключей используется для обеспечения контролируемого доступа к индивидуальным сейфовым ячейкам. Этот механизм предотвращает несанкционированное открытие ячеек как клиентом, так и сотрудником банка в одиночку.

Каждая сейфовая ячейка открывается только при наличии двух ключей:

- Ключ клиента – передаётся ему при заключении договора аренды ячейки;

- Ключ банка – находится у ответственного сотрудника и используется только при визите клиента.

Самостоятельное использование одного из ключей не позволяет открыть ячейку. Механизм замка устроен таким образом, что оба ключа должны быть вставлены одновременно и повернуты синхронно. Это физическое требование блокирует любые попытки обойти процедуру с использованием дубликатов или копий ключей.

Во время доступа к ячейке соблюдаются следующие меры:

- Клиент предъявляет документ и проходит идентификацию;

- Сотрудник банка сопровождает клиента к ячейке и вставляет свой ключ;

- Клиент вставляет собственный ключ – ячейка открывается только при участии обоих сторон;

- Дальнейшие действия (осмотр или замена содержимого) происходят без участия персонала;

- После завершения доступа оба ключа используются снова для закрытия ячейки.

Такой подход обеспечивает:

- контроль со стороны банка над каждой операцией с ячейкой;

- невозможность доступа третьих лиц без участия арендатора;

- фиксацию каждого открытия в журнале посещений или в системе видеонаблюдения.

Банки не хранят дубликаты клиентских ключей. В случае утраты требуется замена замка, что дополнительно исключает несанкционированное использование. Этот метод остаётся устойчивым к цифровым взломам, так как не зависит от электронных компонентов.

Роль принципа двух ключей в системах шифрования

Принцип двух ключей лежит в основе асимметричной криптографии, где для защиты информации используются два различных ключа: открытый и закрытый. Один из них применяется для шифрования, второй – для расшифровки. Это исключает необходимость передачи секретного ключа по каналам связи, снижая риск компрометации.

Наиболее известный алгоритм, реализующий эту модель, – RSA. В нём каждый пользователь генерирует пару ключей:

- Открытый ключ (public key) доступен любому, кто хочет отправить зашифрованное сообщение.

- Закрытый ключ (private key) хранится только у владельца и используется для расшифровки.

Практическое применение:

- Обмен сообщениями: если пользователь А шифрует письмо открытым ключом пользователя B, то расшифровать его сможет только B, используя свой закрытый ключ.

- Цифровая подпись: отправитель шифрует контрольную сумму сообщения своим закрытым ключом. Получатель проверяет подпись, расшифровав её открытым ключом отправителя и сверив результат с контрольной суммой содержимого.

Для повышения безопасности рекомендуется:

- Хранить закрытые ключи на изолированных устройствах (например, на токенах или смарт-картах).

- Использовать надёжные алгоритмы генерации ключей с длиной не менее 2048 бит для RSA или применять более современные решения, такие как алгоритмы на эллиптических кривых (ECC).

- Регулярно обновлять пары ключей и проверять целостность открытых ключей с помощью сертификатов доверенных удостоверяющих центров.

Принцип двух ключей обеспечивает конфиденциальность и аутентичность без необходимости общего секрета. Это позволяет безопасно организовать коммуникацию даже между ранее незнакомыми сторонами.

Где используется двойной контроль в корпоративной безопасности

Двойной контроль применяется в организациях, где требуется строгое разграничение полномочий и исключение возможности совершения несанкционированных действий одним сотрудником. В первую очередь, это касается обработки финансовых операций, управления критически важными данными и доступа к физически защищённым объектам.

В бухгалтерии и финансовом отделе двойной контроль реализуется через необходимость согласования платежей или переводов двумя независимыми сотрудниками. Один инициирует операцию, второй – подтверждает. Это снижает риск мошенничества и позволяет выявлять ошибки на этапе авторизации.

В информационной безопасности принцип двух ключей используется при доступе к системам резервного копирования, настройкам серверов и изменению конфигураций сетевого оборудования. Например, для восстановления из архива может потребоваться одновременное использование ключей администратора и менеджера ИТ-отдела.

В сфере управления доступом к помещениям двойной контроль реализуется через системы электронных замков, которые открываются только при наличии двух карт доступа. Такой подход применяется в дата-центрах, архивах, лабораториях с чувствительным оборудованием.

На уровне политик безопасности рекомендуется использовать двойной контроль при удалении критически важных данных, сбросе паролей к системным учетным записям и при утверждении прав доступа к конфиденциальной информации. Каждое такое действие должно подтверждаться как минимум двумя уполномоченными лицами.

Для эффективного внедрения механизма двойного контроля требуется документированная процедура, регламентирующая роли участников, условия применения и действия при нарушении протокола. Без четких правил формальное наличие двух ключей не гарантирует реальной защиты.

Как реализуется принцип двух ключей в информационных системах

Принцип двух ключей в информационных системах предполагает разделение полномочий между двумя независимыми субъектами для выполнения критически важных операций. Обычно каждый ключ представляет собой уникальный криптографический элемент – например, закрытый ключ для цифровой подписи или часть пароля.

В системах шифрования применяют схему, где один ключ шифрует данные, а второй – расшифровывает, при этом доступ к обоим ключам ограничен разными лицами. Такой подход исключает возможность одностороннего доступа к защищённой информации.

Для реализации используется аппаратное обеспечение – HSM (Hardware Security Module), где ключи хранятся в отдельных защищённых контейнерах. Операция активации требует одновременного участия двух операторов, каждый из которых вводит свой ключ, после чего система выполняет необходимое действие.

При аутентификации и выдаче доступа внедряют двухфакторную модель, основанную на двух независимых авторизациях. Например, первая авторизация может быть подтверждена биометрией, вторая – цифровым сертификатом с двух разных устройств.

В системах управления доступом к критическим функциям применяются ролевые модели, где ни один пользователь не обладает всеми правами. Действия, затрагивающие конфиденциальные данные или важные процессы, требуют совместного подтверждения двумя ключевыми участниками.

Рекомендуется автоматизировать ведение журналов аудита, фиксируя время и участников каждой операции с использованием двух ключей. Это обеспечивает контроль и последующий анализ безопасности.

Внедрение принципа требует продуманного распределения ролей, настройки политики разграничения доступа и интеграции с криптографическими средствами, что уменьшает риск внутренних угроз и повышает устойчивость систем к несанкционированным действиям.

Требования к участникам при использовании двойного допуска

Участники механизма двойного допуска должны иметь высокий уровень квалификации и прохождение специализированного обучения по процедурам безопасности. Важно, чтобы каждый из них обладал отдельными учетными данными и ключами доступа, исключающими возможность совместного использования.

Разделение обязанностей – обязательное требование. Ни один из участников не должен иметь полный контроль над процессом без участия второго. Это снижает риски злоупотреблений и ошибок.

Требуется регулярная проверка и подтверждение полномочий через системы аудита и контроля доступа. Участники должны проходить периодическую переаттестацию, чтобы поддерживать актуальность своих допусков.

Двухфакторная аутентификация и физическое наличие ключей безопасности (например, аппаратных токенов) обязательны для каждого участника. Без этого невозможно инициировать или подтвердить критические операции.

Участники обязаны соблюдать конфиденциальность ключей и немедленно сообщать о любых инцидентах, связанных с возможным компрометом данных. Важно документировать каждый этап взаимодействия для последующего анализа.

Запрет на совмещение ролей минимизирует внутренние угрозы. При необходимости замены участника необходимо проводить тщательный контроль переходного процесса, чтобы не допустить уязвимостей.

Вопрос-ответ:

Что представляет собой принцип двух ключей в контексте безопасности?

Принцип двух ключей — это метод контроля доступа, который требует одобрения или участия двух независимых лиц для выполнения определённого действия. В основе лежит разделение полномочий, чтобы предотвратить возможность односторонних решений или мошенничества. Такой подход применяется для усиления защиты критически важных процессов или ресурсов, снижая риск ошибок и злоупотреблений.

Где чаще всего применяется принцип двух ключей и почему именно там?

Этот принцип широко используется в сферах, где необходимо строго контролировать доступ к важным системам или объектам. Например, в ядерной энергетике — для запуска реактора, в банковских хранилищах — для открытия сейфов, а также в информационных системах — для подтверждения операций с высокими правами доступа. Здесь требуется, чтобы никто не мог получить полный контроль в одиночку, что снижает вероятность ошибок и намеренных нарушений.

Каким образом реализуется принцип двух ключей в информационных системах?

В программном обеспечении принцип реализуется через разделение функций и обязательное подтверждение операций двумя разными пользователями. Например, для проведения важных транзакций может понадобиться ввод двух отдельных паролей или электронных подписей от разных сотрудников. Иногда используют аппаратные токены или специализированные модули, которые позволяют активировать процесс только после совместного участия двух авторизованных лиц.

Как принцип двух ключей помогает уменьшить риски внутри организации?

Разделение полномочий между двумя участниками снижает вероятность мошенничества, ошибок и злоупотреблений, так как для проведения важной операции требуется согласие обеих сторон. Это исключает ситуацию, когда один человек получает полный контроль и может действовать по собственной инициативе без контроля. Также такой механизм повышает ответственность и дисциплину, поскольку каждое действие фиксируется и требует совместного подтверждения.