Информационное преступление – это умышленные действия с использованием информационных технологий, направленные на причинение ущерба личности, организации или государству. К таким правонарушениям относят взлом электронных систем, распространение вредоносного ПО, кражу персональных данных, шантаж с использованием цифровых материалов и вмешательство в работу автоматизированных систем.

Согласно данным МВД России, за последние пять лет количество киберпреступлений увеличилось более чем в четыре раза. При этом около 70% таких преступлений остаются нераскрытыми из-за трудностей в отслеживании цифровых следов и использования анонимных каналов связи. Особую опасность представляют атаки на системы хранения конфиденциальной информации – как государственных, так и коммерческих структур.

Распознать информационное преступление на начальной стадии можно по нескольким признакам: неожиданное списание средств со счёта, появление чужих учетных записей в сервисах, искажение или удаление важных файлов, получение писем с вложениями от неизвестных отправителей. Еще один важный сигнал – резкое снижение производительности компьютера или смартфона, что может указывать на фоновую деятельность вредоносных программ.

Эффективная профилактика включает регулярное обновление операционной системы и антивирусных баз, использование сложных паролей, двуфакторной аутентификации, ограничение доступа к важным данным и внимательное отношение к ссылкам в письмах и мессенджерах. Повышение цифровой грамотности пользователей – ключевой инструмент в борьбе с информационными преступлениями.

Определение информационного преступления по российскому законодательству

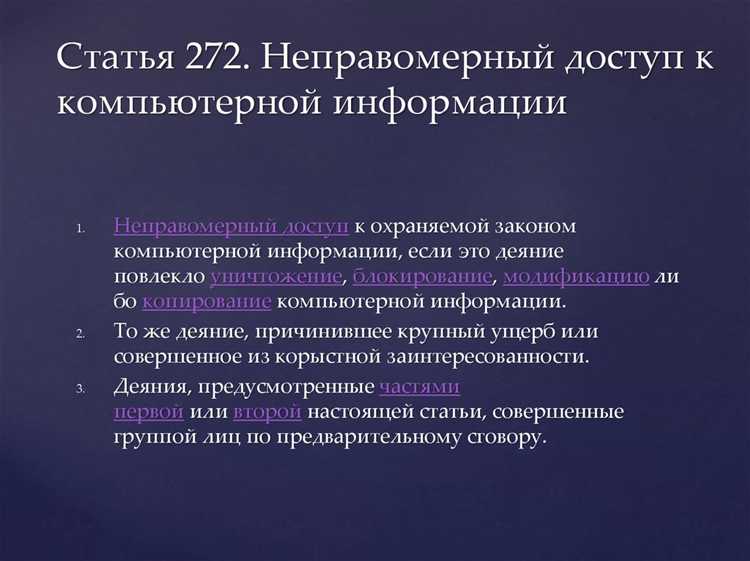

В российском уголовном праве информационные преступления не выделены в отдельную главу, однако их квалификация осуществляется по ряду статей Уголовного кодекса РФ, охватывающих посягательства на информационную безопасность. Ключевые нормы сосредоточены в Главе 28 «Преступления в сфере компьютерной информации», в которую входят статьи с 272 по 274.1 УК РФ.

Согласно статье 272 УК РФ, несанкционированный доступ к охраняемой законом компьютерной информации с причинением вреда признаётся уголовно наказуемым деянием. При этом информация может быть как персональной, так и связанной с государственными, коммерческими или служебными тайнами.

Статья 273 предусматривает ответственность за создание, использование или распространение вредоносных программ, предназначенных для нарушения работы ЭВМ, информационных систем или сетей. Критерием преступления служит факт умысла и реальный или потенциальный вред.

По статье 274 УК РФ наказывается нарушение правил эксплуатации средств хранения, обработки или передачи компьютерной информации, если это повлекло уничтожение, блокирование, модификацию или копирование данных. Это особенно актуально для организаций, использующих автоматизированные системы в критически важных инфраструктурах.

В 2022 году в УК РФ была добавлена статья 274.1, устанавливающая ответственность за неправомерное воздействие на критическую информационную инфраструктуру Российской Федерации, что отражает рост числа кибератак на стратегические объекты.

Для правоприменителя ключевыми параметрами при квалификации деяния являются характер доступа к информации (законный или нет), форма причинённого вреда (материальный, репутационный, подрыв системной безопасности) и наличие умысла. Сопутствующие статьи могут включать ст. 138 УК РФ (нарушение тайны переписки) или ст. 183 УК РФ (незаконное получение и разглашение коммерческой тайны).

Информационные преступления подлежат расследованию органами МВД, ФСБ и специализированными подразделениями Роскомнадзора. При обнаружении признаков таких преступлений гражданам и организациям рекомендуется зафиксировать инцидент, сохранить цифровые следы и обратиться в правоохранительные органы, избежав самостоятельных попыток противодействия.

Основные виды информационных преступлений и примеры из практики

Несанкционированный доступ к информации – один из наиболее распространённых видов преступлений в цифровой среде. Он заключается в получении доступа к компьютерной информации без разрешения владельца. Типичный пример – взлом корпоративной электронной почты или базы данных. В 2023 году в Москве был задержан сотрудник ИТ-отдела, скопировавший персональные данные клиентов для последующей перепродажи в даркнете. Ущерб оценён в 3,4 млн рублей.

Создание, использование и распространение вредоносных программ – уголовно наказуемое деяние, связанное с вредоносными кодами (вирусами, троянами, шпионским ПО), направленными на нарушение функционирования компьютерных систем. В 2022 году Следственный комитет РФ возбудил дело против группы программистов, разработавших ботнет для DDoS-атак на сайты банков. По оценке экспертов, деятельность привела к парализации онлайн-сервисов 7 крупных финансовых учреждений.

Мошенничество с использованием электронных средств – обман с применением информационных технологий. На практике это выражается в фишинге, поддельных интернет-магазинах, СМС-рассылках с вредоносными ссылками. Один из резонансных случаев произошёл в Краснодарском крае: группа лиц через фальшивое мобильное приложение якобы «госуслуг» собирала данные банковских карт и похитила свыше 12 млн рублей.

Нарушение правил хранения и передачи персональных данных – преступление, предусмотренное законодательством о защите информации. В 2024 году Роскомнадзор выявил утечку данных пациентов крупной частной клиники в Санкт-Петербурге. Установлено, что сотрудники передавали конфиденциальные сведения через незащищённые мессенджеры. Возбуждено уголовное дело по статье 137 УК РФ.

Информационный шантаж и распространение компрометирующих данных – форма преступной деятельности, при которой злоумышленник угрожает раскрытием сведений в обмен на выкуп. В Екатеринбурге была пресечена деятельность бывшего администратора форума, который публиковал интимные фото пользователей и требовал за их удаление до 50 тысяч рублей.

Практика показывает, что большинство подобных преступлений совершаются при недостаточной цифровой гигиене пользователей и слабой защите корпоративных систем. Для снижения рисков необходимо использовать двухфакторную аутентификацию, обновлять программное обеспечение и регулярно проводить аудит безопасности.

Признаки фальсификации цифровых данных и документов

Подделка цифровых документов часто сопровождается изменением метаданных файлов. Один из характерных признаков – несоответствие даты создания документа и даты последнего изменения. Например, если файл якобы создан месяц назад, но дата создания совпадает с текущей датой, это повод для сомнений.

Некорректная структура цифрового документа также может указывать на фальсификацию. В PDF-файлах стоит обращать внимание на наличие скрытых слоев, вложенных объектов и манипуляций с текстовыми полями. При анализе текстовых файлов выявляются вставки с отличным шрифтом, размером или кодировкой символов.

Изменения в журналах событий (логах) систем часто указывают на вмешательство. Удалённые или отредактированные записи журналов безопасности, пропуски в хронологии, а также повторяющиеся идентификаторы событий говорят о попытке скрыть действия злоумышленника.

Несоответствие цифровой подписи содержимому – еще один важный маркер. Если при проверке ЭЦП выясняется, что она больше не соответствует содержимому файла, это свидетельствует о внесении изменений после подписания. Особенно критично это для юридически значимых документов.

Необычные маршруты прохождения электронной почты или документов, например, отправка через анонимные почтовые серверы или прокси-узлы, часто используются для сокрытия источника фальсификации. Такие случаи требуют технической экспертизы исходных заголовков сообщений.

Отсутствие оригиналов и отказ предоставить исходные версии документов в открытом формате (например, .docx, .xlsx) при наличии только сканов – распространённый приём при подделке. Это затрудняет анализ метаданных и повышает вероятность, что документ сфальсифицирован.

Для выявления подделки используется форензика – цифровой анализ на уровне битовой структуры. Обнаружение неестественного распределения пикселей в графических файлах или следов редактирования на уровне EXIF-данных в изображениях может подтвердить факт вмешательства.